📰 Informação fresquinha chegando para você!

Não deixe essa passar: clique e saiba tudo!

Apoie esse projeto de divulgacao de noticias! Clique aqui

Escrito por Ran Geva, CEO da Webz.io e Lunarcyber.com

Em 2026, credenciais roubadas serão uma prioridade de segurança de alto nível. São também um paradoxo: embora sejam considerados um risco significativo, as empresas ainda optam por soluções de caixa de verificação e ferramentas genéricas para mitigar o problema.

De acordo com uma pesquisa recente encomendada pela Lunar, uma plataforma de monitoramento da dark web desenvolvida pela Webz.io, 85% das organizações classificam credenciais roubadas como de alto ou muito alto risco, com 62% afirmando que estão entre suas três principais prioridades de segurança.

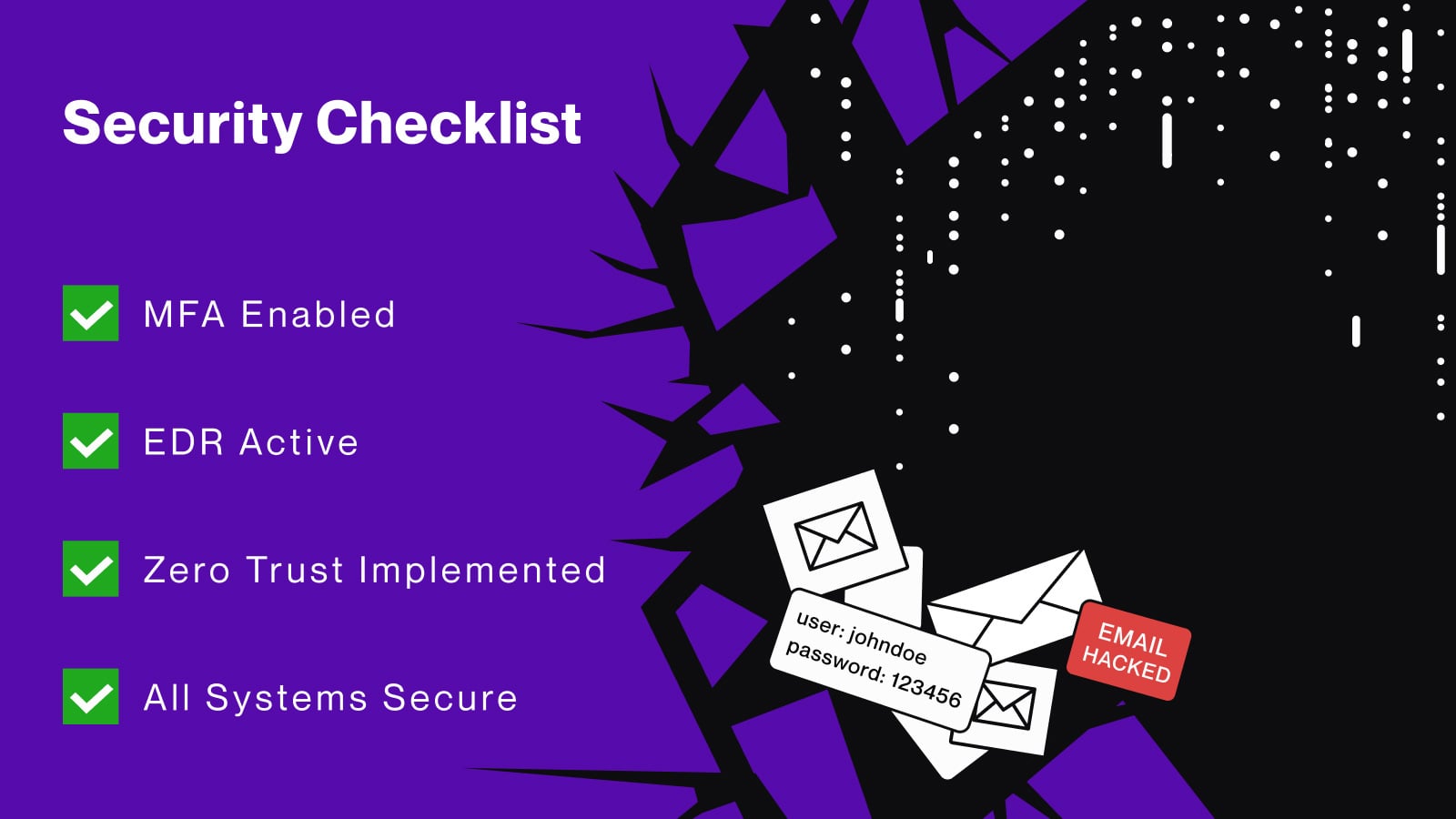

Ao mesmo tempo, conversei com dezenas de organizações que usam a plataforma comunitária da Lunar, que me disseram coisas como “temos MFA em todos os lugares, por isso estamos cobertos” e “nossa EDR e pilha de confiança zero já protegem nossos funcionários”.

Eles não percebem que as medidas de EDR e de confiança zero não oferecem proteção quando um funcionário faz login em um serviço SaaS crítico a partir de um dispositivo doméstico não gerenciado.

As consequências de não detectar credenciais roubadas a tempo podem ser catastróficas. De acordo com o relatório de custo de uma violação de dados da IBM, uma violação envolvendo credenciais comprometidas custa entre US$ 4,81 e 4,88 milhões.

Considerando que a Lunar observou 4,17 mil milhões de credenciais comprometidas apenas em 2025, o custo global potencial destes ataques é impressionante. Tudo isso significa que o simples monitoramento de violações não é mais suficiente.

É necessária uma mudança de mentalidade empresarial para criar uma estratégia de defesa programática que enfrente a ameaça em constante evolução dos infostealers.

Monitoramento de caixas de seleção e os perigos do uso de soluções genéricas

Ao falar com organizações, sempre pergunto como elas mitigaram a ameaça do infostealer antes de embarcar no Lunar. As respostas que recebo seguem o mesmo padrão: credenciais expostas são um problema sério e dedicamos recursos a soluções para mitigar a ameaça.

O que eles não perceberam é que faltavam essas soluções e consistiam principalmente em:

Foco em violações de dados em vez de ladrões de informações

ULPs e dados de infostealer não forenses

Alta latência e fontes de dados obsoletas

Sem automação, integrações ou recursos de investigação

Nossa pesquisa mostra a gravidade do problema. Apenas 32% das empresas pesquisadas usam soluções dedicadas de monitoramento de credenciais, enquanto 17% não possuem nenhuma ferramenta.

Enquanto isso, mais de 60% das organizações verificam mensalmente as credenciais expostas, raramente ou nunca verificam.

Vimos em primeira mão o desempenho dessas soluções. Quando novas organizações integram o Lunar, muitas ficam chocadas ao perceber que, embora suas ferramentas anteriores lhes dissessem que havia ocorrido uma violação, elas nunca obtiveram as ferramentas para investigar adequadamente como isso aconteceu.

Os detalhes forenses, incluindo as contas que foram comprometidas, os dispositivos infectados, os aplicativos SaaS que poderiam ser afetados, sem mencionar os cookies de sessão que foram roubados, simplesmente não estavam lá.

Embora a abordagem da caixa de seleção seja melhor do que nenhuma segurança, ela raramente fornece os detalhes forenses que as empresas precisam para mitigar com sucesso a ameaça do infostealer. Então, o que os impede de ampliar suas operações?

Monitoramento gratuito de violações e infostealer com Lunar

Veja onde as credenciais e cookies de sessão da sua empresa já estão expostos.

A Lunar monitora continuamente violações e registros de infostealer para seus domínios e apresenta exposições acionáveis em um painel gratuito de nível empresarial.

Cadastre-se gratuitamente

A ameaça do Infostealer é muito maior do que as empresas pensam

É aqui que o paradoxo do infostealer entra em nossas conversas. Embora todos saibam dos perigos das credenciais expostas, eles não conseguem priorizar os orçamentos ou simplesmente não sabem que tipos de soluções atenuam o problema com sucesso.

Além disso, eles nem sempre entendem o quão predominante é o roubo de credenciais, os ambientes que visam e as informações que podem acessar.

Dos 4,17 bilhões de registros de credenciais comprometidas que coletamos em 2025, analisamos registros de infostealers, combolistas derivados de ladrões, mercados e canais do Telegram. Infostealers como LummaC2, Rhadamanthys, Vidar, Acreed e outros escaparam consistentemente do monitoramento empresarial, mesmo em ambientes que se consideravam maduros.

E embora muitos novos usuários do Lunar pensassem que o macOS era mais seguro que o Windows, eles ficaram chocados ao ouvir sobre famílias como Atomic macOS Stealer (AMOS), Odyssey, MacSync, MioLab e Atlas.

Há também um problema de conscientização em relação ao exfiltrado dos infostealers de dados, que vai muito além de simples pares de nome de usuário/senha. Com os infostealers modernos agora vendidos como produtos completos, com níveis de assinatura, painéis e documentação ajustados para coletar cookies, tokens de sessão e acesso SaaS em escala, as organizações estão agora com pressa para atualizar e proteger suas redes.

Para os agentes de ameaças, os cookies de sessão não fornecem apenas acesso

Em 2026, credenciais roubadas serão uma prioridade de segurança de alto nível. São também um paradoxo: embora sejam considerados um risco significativo, as empresas ainda optam por soluções de caixa de verificação e ferramentas genéricas para mitigar o problema.

De acordo com uma pesquisa recente encomendada pela Lunar, uma plataforma de monitoramento da dark web desenvolvida pela Webz.io, 85% das organizações classificam credenciais roubadas como de alto ou muito alto risco, com 62% afirmando que estão entre suas três principais prioridades de segurança.

Ao mesmo tempo, conversei com dezenas de organizações que usam a plataforma comunitária da Lunar, que me disseram coisas como “temos MFA em todos os lugares, por isso estamos cobertos” e “nossa EDR e pilha de confiança zero já protegem nossos funcionários”.

Eles não percebem que as medidas de EDR e de confiança zero não oferecem proteção quando um funcionário faz login em um serviço SaaS crítico a partir de um dispositivo doméstico não gerenciado.

As consequências de não detectar credenciais roubadas a tempo podem ser catastróficas. De acordo com o relatório de custo de uma violação de dados da IBM, uma violação envolvendo credenciais comprometidas custa entre US$ 4,81 e 4,88 milhões.

Considerando que a Lunar observou 4,17 mil milhões de credenciais comprometidas apenas em 2025, o custo global potencial destes ataques é impressionante. Tudo isso significa que o simples monitoramento de violações não é mais suficiente.

É necessária uma mudança de mentalidade empresarial para criar uma estratégia de defesa programática que enfrente a ameaça em constante evolução dos infostealers.

Monitoramento de caixas de seleção e os perigos do uso de soluções genéricas

Ao falar com organizações, sempre pergunto como elas mitigaram a ameaça do infostealer antes de embarcar no Lunar. As respostas que recebo seguem o mesmo padrão: credenciais expostas são um problema sério e dedicamos recursos a soluções para mitigar a ameaça.

O que eles não perceberam é que faltavam essas soluções e consistiam principalmente em:

Foco em violações de dados em vez de ladrões de informações

ULPs e dados de infostealer não forenses

Alta latência e fontes de dados obsoletas

Sem automação, integrações ou recursos de investigação

Nossa pesquisa mostra a gravidade do problema. Apenas 32% das empresas pesquisadas usam soluções dedicadas de monitoramento de credenciais, enquanto 17% não possuem nenhuma ferramenta.

Enquanto isso, mais de 60% das organizações verificam mensalmente as credenciais expostas, raramente ou nunca verificam.

Vimos em primeira mão o desempenho dessas soluções. Quando novas organizações integram o Lunar, muitas ficam chocadas ao perceber que, embora suas ferramentas anteriores lhes dissessem que havia ocorrido uma violação, elas nunca obtiveram as ferramentas para investigar adequadamente como isso aconteceu.

Os detalhes forenses, incluindo as contas que foram comprometidas, os dispositivos infectados, os aplicativos SaaS que poderiam ser afetados, sem mencionar os cookies de sessão que foram roubados, simplesmente não estavam lá.

Embora a abordagem da caixa de seleção seja melhor do que nenhuma segurança, ela raramente fornece os detalhes forenses que as empresas precisam para mitigar com sucesso a ameaça do infostealer. Então, o que os impede de ampliar suas operações?

Monitoramento gratuito de violações e infostealer com Lunar

Veja onde as credenciais e cookies de sessão da sua empresa já estão expostos.

A Lunar monitora continuamente violações e registros de infostealer para seus domínios e apresenta exposições acionáveis em um painel gratuito de nível empresarial.

Cadastre-se gratuitamente

A ameaça do Infostealer é muito maior do que as empresas pensam

É aqui que o paradoxo do infostealer entra em nossas conversas. Embora todos saibam dos perigos das credenciais expostas, eles não conseguem priorizar os orçamentos ou simplesmente não sabem que tipos de soluções atenuam o problema com sucesso.

Além disso, eles nem sempre entendem o quão predominante é o roubo de credenciais, os ambientes que visam e as informações que podem acessar.

Dos 4,17 bilhões de registros de credenciais comprometidas que coletamos em 2025, analisamos registros de infostealers, combolistas derivados de ladrões, mercados e canais do Telegram. Infostealers como LummaC2, Rhadamanthys, Vidar, Acreed e outros escaparam consistentemente do monitoramento empresarial, mesmo em ambientes que se consideravam maduros.

E embora muitos novos usuários do Lunar pensassem que o macOS era mais seguro que o Windows, eles ficaram chocados ao ouvir sobre famílias como Atomic macOS Stealer (AMOS), Odyssey, MacSync, MioLab e Atlas.

Há também um problema de conscientização em relação ao exfiltrado dos infostealers de dados, que vai muito além de simples pares de nome de usuário/senha. Com os infostealers modernos agora vendidos como produtos completos, com níveis de assinatura, painéis e documentação ajustados para coletar cookies, tokens de sessão e acesso SaaS em escala, as organizações estão agora com pressa para atualizar e proteger suas redes.

Para os agentes de ameaças, os cookies de sessão não fornecem apenas acesso

#samirnews #samir #news #boletimtec #por #que #o #simples #monitoramento #de #violações #não #é #mais #suficiente

💡 Compartilhe e ajude nosso projeto a crescer!

Postar um comentário